Kurzzusammenfassung

- Jede MAC-Adresse enthält in den ersten drei Oktetten den sogenannten OUI – einen weltweit eindeutigen Herstellercode, der öffentlich zugänglich ist und sich in Sekunden nachschlagen lässt.

- Online-Tools wie macvendors.com oder die offizielle IEEE-Datenbank liefern das Ergebnis ohne Installation, Kommandozeilentools wie arp oder nmap direkt im Netzwerk.

- MAC-Spoofing, randomisierte Adressen auf Smartphones und virtuelle Netzwerkadapter begrenzen die Zuverlässigkeit der Methode – das Ergebnis ist ein starker Hinweis, keine Garantie.

Warum die MAC-Adresse den Hersteller eines Geräts verrät

Eine MAC-Adresse ist 48 Bit lang, aufgeteilt in sechs Oktette – üblicherweise in der Form XX:XX:XX:XX:XX:XX geschrieben. Die ersten drei Oktette sind dabei kein Zufall, sondern ein registrierter Herstellercode: der OUI, kurz für Organizationally Unique Identifier. Die IEEE vergibt diese Blocks an Gerätehersteller weltweit. Wer Netzwerkhardware produziert und verkauft, braucht einen zugewiesenen OUI-Block – und diese Zuordnung ist öffentlich einsehbar.

Die letzten drei Oktette hingegen vergibt der Hersteller selbst, um seine einzelnen Geräte zu unterscheiden. Das Ergebnis ist eine weltweit eindeutige Adresse pro Netzwerkschnittstelle – zumindest in der Theorie, dazu später mehr.

Wer also eine MAC-Adresse wie 3C:22:FB:A1:44:09 vorliegen hat, schaut auf den OUI 3C:22:FB und kann damit nachschlagen, welcher Hersteller diesen Block von der IEEE zugeteilt bekommen hat. In diesem Fall: Apple.

Die schnellsten Wege zur Herstellersuche: Online-Tools, Datenbanken und Kommandozeile

Der einfachste Weg ist ein Online-Lookup. macvendors.com ist eines der meistgenutzten Tools – MAC-Adresse eingeben, Enter drücken, Herstellername erscheint. Die Seite bietet auch eine API für automatisierte Abfragen, was für Entwickler oder Netzwerkadministratoren mit größeren Gerätemengen nützlich ist. Alternativ stellt die IEEE selbst ihre OUI-Registrierungsdatenbank öffentlich bereit, direkt unter standards-oui.ieee.org – weniger komfortabel, aber die Primärquelle.

Wer lieber auf der Kommandozeile arbeitet, hat mehrere Optionen. Unter Windows gibt arp -a eine Liste aller dem System bekannten IP-MAC-Zuordnungen aus. Das reicht für Geräte im lokalen Netzwerk, die aktiv kommuniziert haben. Unter Linux und macOS funktioniert arp -n analog. Wer das gesamte Netzwerksegment scannen und dabei gleich Herstellerinfos mitgeliefert haben möchte, nutzt nmap mit dem Befehl nmap -sn 192.168.1.0/24 – nmap pflegt eine eigene OUI-Datenbank und zeigt die Hersteller direkt in der Ausgabe.

Wireshark, das Netzwerkanalyse-Tool, löst OUI-Prefixe in der Paketansicht automatisch auf. Wer ohnehin Netzwerkverkehr mitschneidet, bekommt die Herstellerinformation dort ohne zusätzlichen Schritt.

Wofür die Herstellersuche wirklich nützlich ist: Netzwerkdiagnose, unbekannte Geräte, Sicherheit

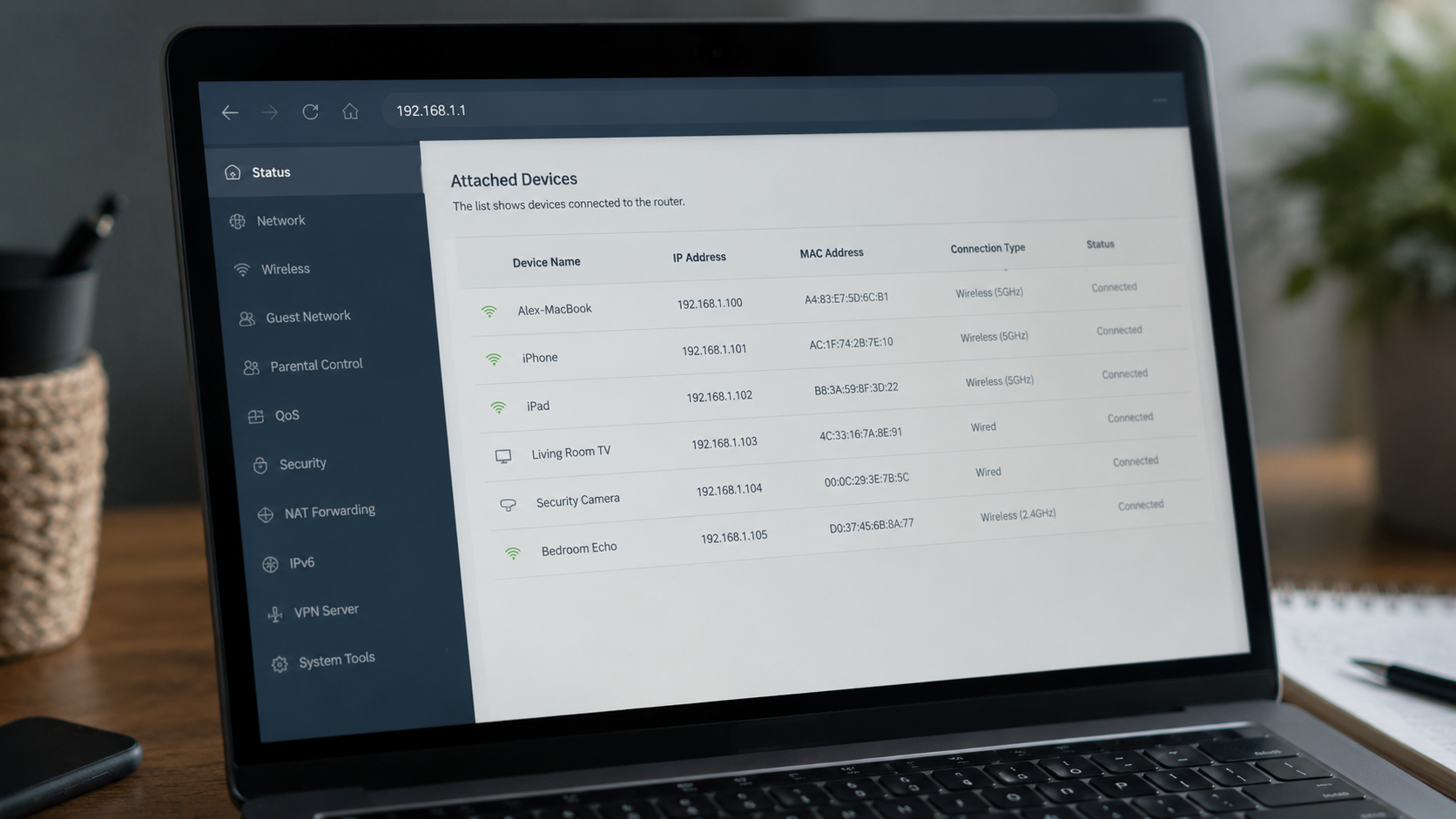

Der häufigste Anwendungsfall: jemand schaut in die Geräteliste seines Routers und findet dort ein Gerät mit einer kryptischen MAC-Adresse und einem nichtssagenden Hostnamen. Die Herstellerinformation ist oft der entscheidende Hinweis. Steht dort Samsung, ist es wahrscheinlich ein Smartphone. Steht dort Espressif – der Chip-Hersteller hinter vielen ESP8266- und ESP32-Modulen – handelt es sich vermutlich um ein Smart-Home-Gerät oder ein selbstgebautes IoT-Projekt.

In der IT-Administration hilft die Methode beim Geräte-Inventory: Unbekannte Geräte im Netzwerk lassen sich über den OUI zumindest grob einordnen, bevor aufwendigere Identifikationsschritte folgen. Bei der Fehlersuche nach Verbindungsproblemen kann die Herstellerkennung helfen, bestimmte Treiberprobleme oder Hardware-spezifische Eigenheiten einzugrenzen.

Im Heimnetzwerk ist die Kombination aus OUI-Lookup und arp-Tabelle ein schnelles Werkzeug, um zu prüfen, ob sich unbekannte Geräte eingeloggt haben – als erster Schritt bei Sicherheitsbedenken, nicht als abschließende Diagnose.

Was die MAC-Adresse nicht verrät – und wo die Methode an Grenzen stößt

Die Methode hat drei relevante Einschränkungen, die jeder kennen sollte, der damit arbeitet.

Erstens: MAC-Spoofing. Betriebssysteme erlauben es, die MAC-Adresse einer Netzwerkschnittstelle per Software zu ändern. Wer seine Adresse bewusst fälscht – aus Datenschutzgründen oder mit böser Absicht – kann dabei eine beliebige OUI-Kennung verwenden. Das Lookup-Ergebnis stimmt dann mit dem tatsächlichen Hersteller nicht überein.

Zweitens: Randomisierung. Seit Android 10 und iOS 14 vergeben Smartphones beim Verbinden mit WLAN-Netzen standardmäßig zufällig generierte MAC-Adressen. Diese sogenannten locally administered addresses sind an einem gesetzten Bit im ersten Oktett erkennbar, liefern aber keinen sinnvollen OUI-Treffer. Wer im Router eine solche Adresse sieht, kann daraus keinen Hersteller ableiten.

Drittens: virtuelle Adapter. Virtuelle Maschinen, VPN-Clients und Container-Umgebungen verwenden häufig MAC-Adressen aus Blocks, die Softwareunternehmen gehören – VMware, Microsoft oder Oracle tauchen dann als „Hersteller“ auf, obwohl die physische Hardware von jemand anderem stammt.

Das Ergebnis eines OUI-Lookups ist damit ein belastbarer erster Hinweis – aber keine forensische Gewissheit.

Häufige Fragen

Wie finde ich die MAC-Adresse eines Geräts, das mit meinem Router verbunden ist? Die meisten Router zeigen im Webinterface unter „verbundene Geräte“ oder „DHCP-Clients“ eine Liste aller eingebuchten Geräte inklusive MAC-Adresse. Die Adresse des eigenen Rechners lässt sich unter Windows mit ipconfig /all, unter Linux und macOS mit ip a oder ifconfig auslesen.

Kann ich über die MAC-Adresse den genauen Gerätetyp oder Besitzer identifizieren? Nein. Der OUI verrät den Chiphersteller oder Geräteproduzenten, nicht das genaue Modell und schon gar nicht den Besitzer. Eine Zuordnung zu einer Person ist über die MAC-Adresse allein nicht möglich – das erfordert zusätzliche Informationen wie DHCP-Logs oder Authentifizierungsdaten.

Was bedeutet es, wenn der Hersteller als „unknown“ oder „locally administered“ angezeigt wird? „Unknown“ bedeutet, dass der OUI nicht in der verwendeten Datenbank eingetragen ist – das kommt bei neueren oder seltenen Herstellern vor, oder wenn der Block noch nicht vollständig indexiert wurde. „Locally administered“ weist auf eine manuell gesetzte oder randomisierte MAC-Adresse hin, die keinem registrierten Hersteller zugeordnet werden kann.

Schreibe einen Kommentar